El Reloj de Arena de Meta: Superando la Caducidad de WhatsApp y Evitando la Pérdida de Evidencia con ForensiCore

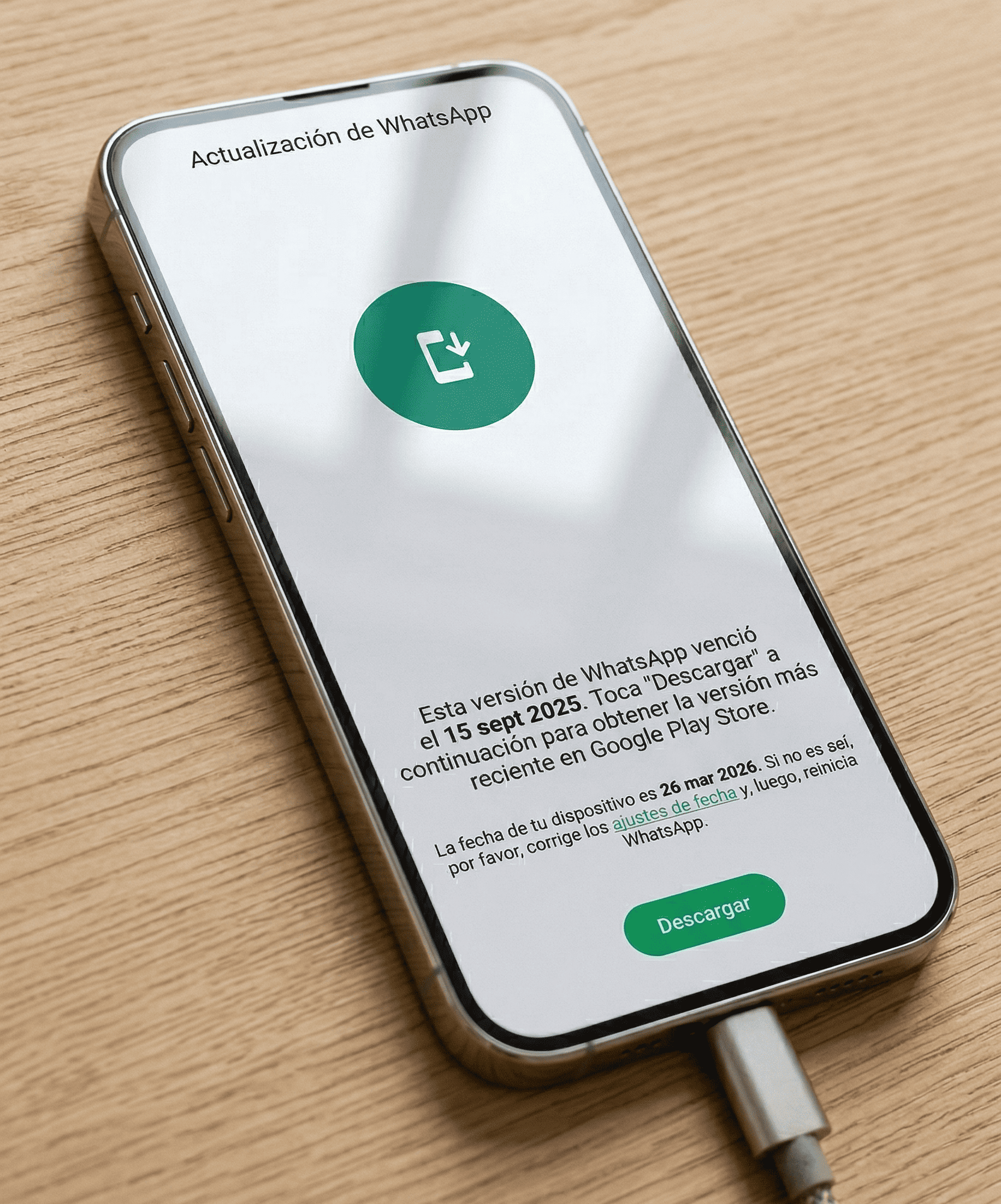

Como investigadores digitales y peritos informáticos, a menudo nos enfrentamos a dispositivos que han estado almacenados en cadenas de custodia durante meses o incluso años. Al encenderlos y aislar el dispositivo de la red para preservar la evidencia, nos topamos con un muro de contención muy conocido: una pantalla que nos indica que “Esta versión de WhatsApp venció”.

Este mecanismo, conocido en el desarrollo de software como Timebombing (bomba de tiempo lógica), es implementado por Meta para forzar la actualización de sus clientes. Sin embargo, en el ámbito forense, esta simple pantalla de caducidad representa una trampa mortal para la evidencia si no se maneja con el rigor técnico adecuado.

El dilema del perito y los riesgos de un mal procedimiento

El problema actual en la disciplina forense móvil es que muchos peritos, al carecer de las herramientas adecuadas o del conocimiento profundo sobre la arquitectura de telecomunicaciones y el sistema de archivos de Android, cometen errores fatales ante esta pantalla restrictiva.

El instinto o la desesperación por acceder a los chats lleva a dos errores críticos:

- Conectar el equipo a internet para actualizar: Si el analista conecta el dispositivo al Wi-Fi para descargar el nuevo APK desde la Play Store, el cliente se comunicará con los servidores de Meta. Si durante el tiempo que el teléfono estuvo incautado o guardado la operadora recicló el número telefónico y otro usuario lo registró, el servidor revocará instantáneamente el token de sesión local. El resultado: la sesión se cierra de golpe y el acceso a la base de datos desde la interfaz de usuario se pierde de forma irreversible.

- Alteración de metadatos y bases de datos: Intentar manipular la aplicación con herramientas genéricas que no están diseñadas específicamente para el ecosistema de Meta puede corromper los contenedores

msgstore.dbo alterar los timestamps de los archivos, invalidando la prueba en un tribunal.

Sin acceso Root, los peritos tradicionales se quedan a ciegas frente a la pantalla de caducidad, reportando erróneamente que “no es posible extraer la información”.

La salvación de la evidencia: APK Downgrade y WhatsApp ForensiCore

Para resolver esta problemática de raíz y garantizar la preservación inmaculada de la prueba, hemos desarrollado una metodología automatizada. A través de la técnica de APK Downgrade, logramos inyectar una versión legacy de la aplicación sobre la existente mediante la interfaz de depuración, utilizando el parámetro de reinstalación que retiene absolutamente todos los datos del usuario (/data/data/com.whatsapp). Todo esto en estricto modo avión.

Pero el verdadero poder de análisis llega en la fase de procesamiento con WhatsApp ForensiCore v.3.1.1.

Una vez superado el bloqueo y extraído el paquete de datos, la herramienta no se limita a leer las tablas básicas de SQLite. Gran parte de la evidencia crítica (mensajes eliminados recientemente o transacciones de red interrumpidas) no se encuentra en la base de datos principal, sino en los archivos temporales.

Es aquí donde entra en juego la capacidad de la herramienta para diseccionar la evidencia. Integrando nuestro motor de análisis, ForensiCore ejecuta un binary carving profundo directamente sobre el archivo msgstore.db-wal (Write-Ahead Log). Este nivel de análisis a bajo nivel permite:

Recuperar datos volátiles: Extraer fragmentos de mensajes que aún no han sido escritos (commit) en la base de datos principal.

Bypass de interfaz: Acceder a la información estructurada sin importar si la interfaz gráfica de la aplicación original estaba bloqueada por caducidad.

Preservación absoluta: Trabajar sobre una extracción lógica segura, manteniendo la integridad criptográfica de las bases de datos originales.

En la informática forense, no podemos depender de que la evidencia se presente de forma amigable. El Timebombing de WhatsApp es un desafío técnico real, pero con herramientas especializadas que entienden la estructura de los datos a nivel binario, lo que antes era un callejón sin salida, hoy es una extracción exitosa y forensemente válida.